Умные замки революционизируют, как предприятия управляют безопасностью и доступом. Но реальная мощность приходит, когда вы интегрируете эти устройства с комплексными системами управления доступом. Эта комбинация создает плавный, надежный и эффективный способ управления тем, кто входит в ваши объекты и когда.

Это руководство проведет вас через все, что вам нужно знать об интеграции интеллектуальных замков с системы управления доступом . Вы узнаете о преимуществах, технических требованиях, этапах реализации и передовой практике для обеспечения успешного развертывания.

Что такое интеллектуальные замки и системы управления доступом?

Умные замки объяснены

Умные блокировки представляют собой электронные блокирующие устройства, которыми можно управлять дистанционно с помощью различных методов, включая смартфоны, карты ключей, биометрические сканеры или клавиатуры. В отличие от традиционных замков, которые полагаются исключительно на физические ключи, интеллектуальные блокировки предлагают несколько методов аутентификации и могут быть запрограммированы на предоставление или ограничение доступа на основе конкретных параметров.

Обычно показывают современные умные замки:

● Беспроводная связь (Wi-Fi, Bluetooth или Zigbee)

● Многочисленные методы доступа (коды, карты, биометрия)

● Системы резервного копирования батареи

● Возможности регистрации деятельности

● Функциональность дистанционного управления

Обзор систем управления доступом

Системы управления доступом - это комплексные решения безопасности, которые управляют и контролируют вход в здания, комнаты или конкретные области. Эти системы определяют, кто может получить доступ к тому, какие области, когда они могут получить к ним доступ, и сохранять подробные журналы всех попыток доступа.

Типичная система управления доступом включает в себя:

● Центральное программное обеспечение для управления

● Контролеры и читатели дверей

● Доступ к учетным данным (карты, FOBS, мобильные приложения)

● Инструменты мониторинга и отчетности

● Возможности интеграции с другими системами безопасности

Зачем интегрировать Smart Locks с системами управления доступом?

Усовершенствованные функции безопасности

Интеграция создает несколько слоев безопасности, которые беспрепятственно работают вместе. Ваша система управления доступом может мгновенно общаться с умными замками для предоставления или отказа в доступе в зависимости от разрешений в реальном времени. Это устраняет пробелы в безопасности, которые часто существуют с автономными решениями.

Централизованное управление

Управление десятками или сотнями отдельных умных замков становится громоздким без центральной системы. Системы управления доступом предоставляют одну панель инструментов, где вы можете отслеживать все блокировки, обновлять разрешения и реагировать на события безопасности на всем объекте.

Улучшенные аудиторские тропы

Комбинированные системы создают комплексные журналы, которые отслеживают не только то, кто доступен к тому, какие области, но и метод доступа, марки времени и любые неудачные попытки. Этот уровень детализации имеет решающее значение для расследований безопасности и требований к соответствию.

Масштабируемость и гибкость

Интегрированные системы растут с вашим бизнесом. Добавление новых интеллектуальных замков или обновление разрешений на доступ становится простым процессом, управляемым через вашу центральную платформу управления доступа, а не требует отдельной конфигурации устройства.

Технические требования к интеграции

Сетевая инфраструктура

Ваша сеть должна поддерживать протоколы связи, используемые как с помощью ваших интеллектуальных замков, так и системы управления доступом. Большинство современных систем используют общение на основе IP, требуя:

● Надежное покрытие Wi-Fi на протяжении всего вашего объекта

● Адекватная пропускная способность сети для связи с устройствами

● Правильная сегментация сети для безопасности

● Параметры подключения к резкому копированию для критических точек доступа

Совместимость протокола

Убедитесь, что ваши умные замки и Системы управления доступом используют совместимые протоколы связи. Общие стандарты включают:

● OSDP (протокол открытого контролируемого устройства) : отраслевой стандарт для безопасной связи

● Wiegand : старый, но все еще широко используемый протокол

● TCP/IP : сетевая связь

● RS-485 : последовательная связь для некоторых систем

Требования к мощности

Умные замки нуждаются в надежных источниках питания. Учитывать:

● Срок службы батареи и замены

● Параметры мощности резервного копирования для критических дверей

● Возможности власти над Ethernet (POE)

● Процедуры аварийной электроэнергии во время перебоев

Интеграция программного обеспечения

Ваше программное обеспечение для управления доступом должно поддерживать интеграцию API или иметь встроенную совместимость с выбранными вами моделями Smart Lock. Это обеспечивает плавный обмен данными и унифицированные возможности управления.

Пошаговый процесс интеграции

Фаза 1: планирование и оценка

Начните с проведения тщательной оценки вашей текущей инфраструктуры безопасности. Документируйте все двери, которые нуждаются в интеллектуальных блоках, определяют сетевые требования и оцените возможности интеграции существующей системы управления доступом.

Создайте подробный план реализации, который включает в себя:

● Сроки для этапов установки

● Бюджетные соображения для аппаратного и программного обеспечения

● Требования к обучению персонала

● Резервные меры безопасности во время установки

Фаза 2: подготовка сети

Подготовьте свою сетевую инфраструктуру для поддержки интегрированной системы. Это включает в себя:

● Установка или обновление точек доступа Wi-Fi

● Настройка сегментации сети для устройств безопасности

● Настройка правил брандмауэра для связи с устройством

● Тестирование сетевого подключения во всех запланированных местах блокировки

Фаза 3: Установка аппаратного обеспечения

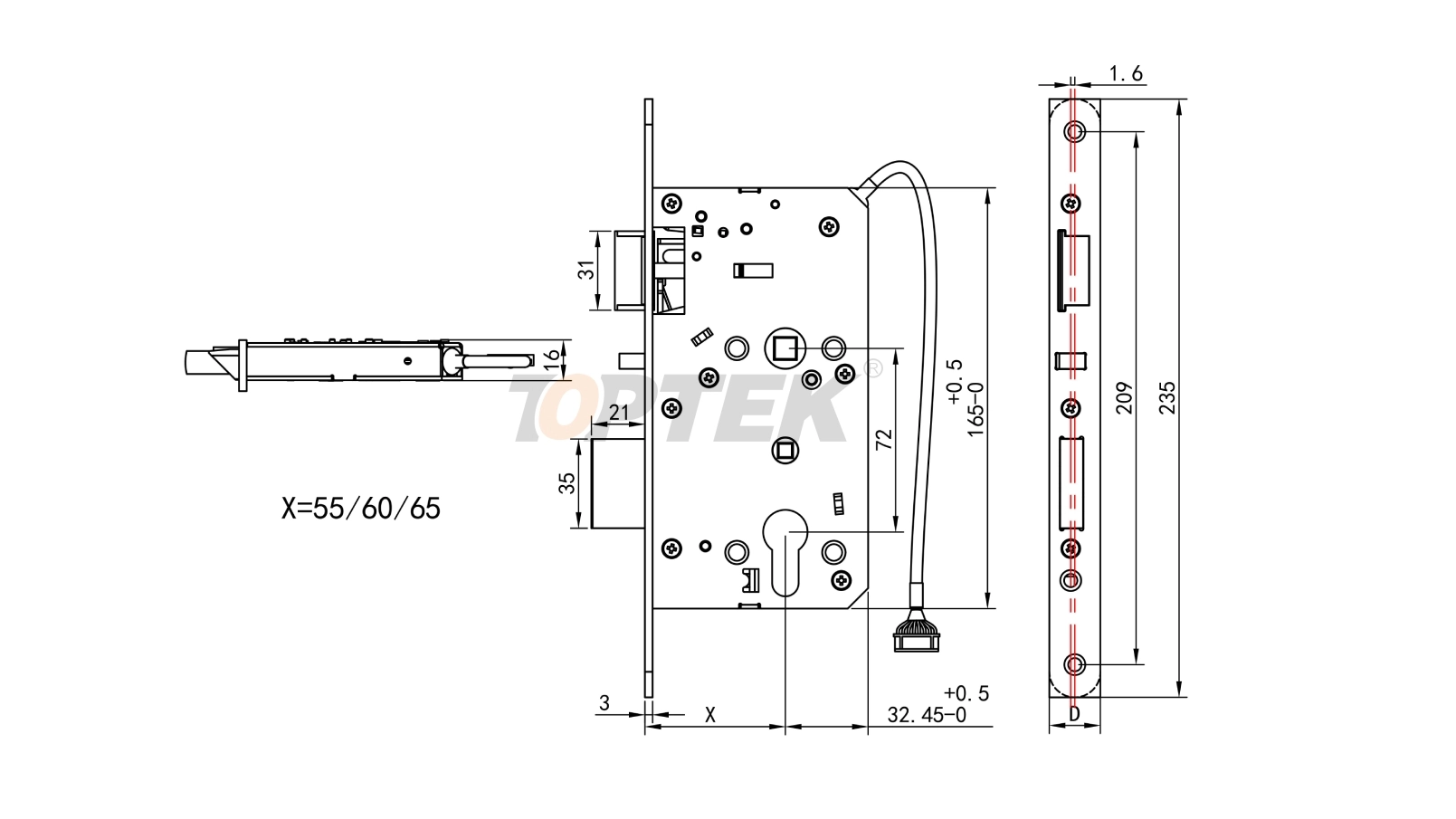

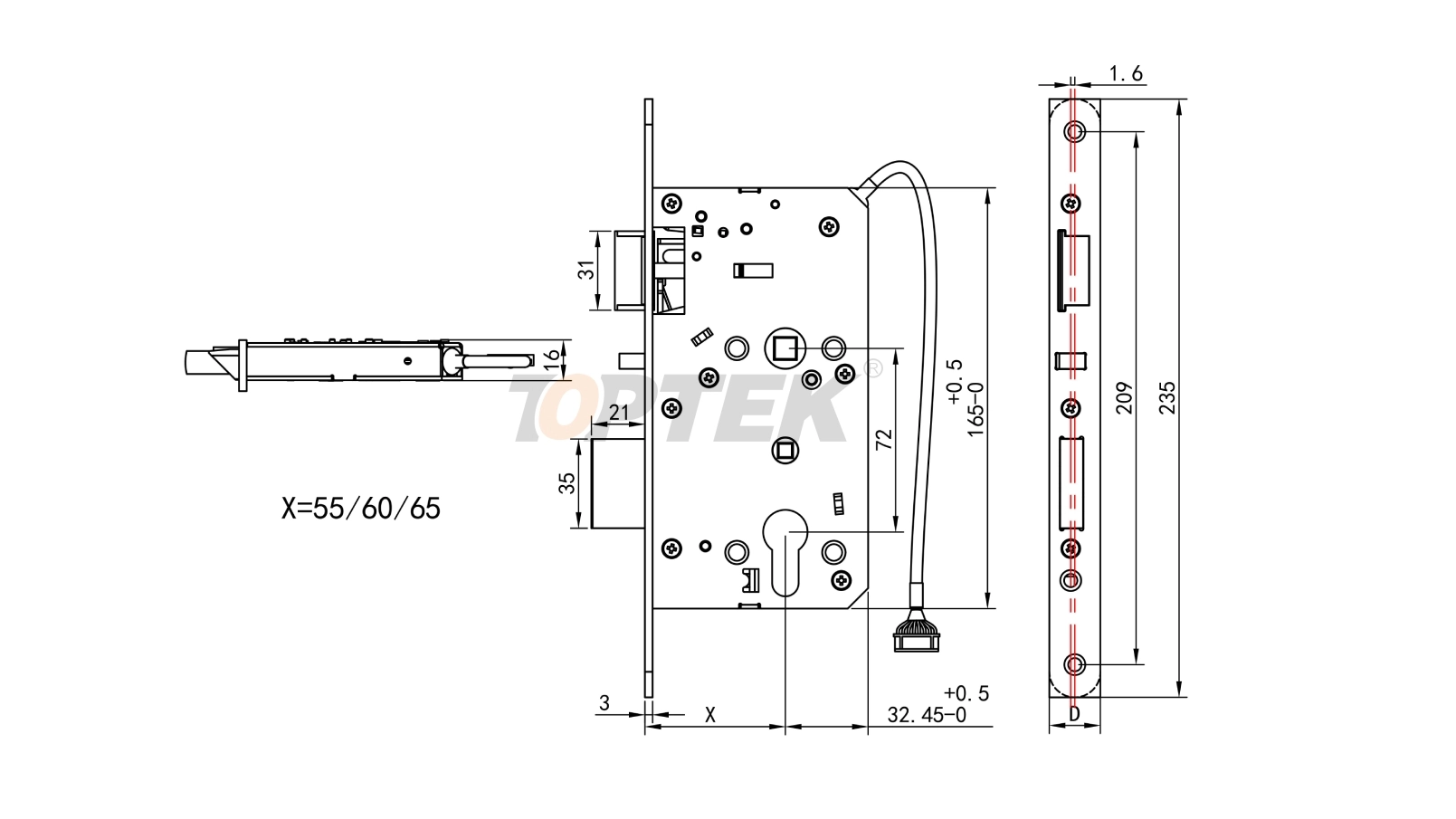

Установите интеллектуальные замки в соответствии со спецификациями производителя. Ключевые соображения включают:

● Правильная подготовка двери и выравнивание

● Безопасное монтаж, чтобы предотвратить вмешательство

● Установка батареи и начальная конфигурация

● Тестирование базовой функциональности блокировки перед сетевым соединением

Фаза 4: Конфигурация программного обеспечения

Настройте систему управления доступа, чтобы распознать и общаться с новыми интеллектуальными замками. Это обычно включает в себя:

● Добавление профилей устройств в ваше программное обеспечение для управления

● Настройка протоколов связи и настройки сети

● Создание групп пользователей и доступа к разрешениям

● Тестирование управления и мониторинга удаленного блокировки

Фаза 5: Тестирование и валидация

Тщательно протестируйте интегрированную систему, прежде чем отправиться в жизнь. Тестовые сценарии должны включать:

● Обычные операции доступа с различными типами учетных данных

● Процедуры экстренного доступа

● Реакция системы на отключения сети

● Точность и функции отчетности по аудиту и функции отчетности

Лучшие практики для успешной интеграции

Выберите совместимые системы

Выберите Smart Locks и системы управления доступом из того же производителя или проверенных совместимых партнеров. Это уменьшает сложность интеграции и обеспечивает постоянную поддержку.

Реализовать избыточность

Разработайте вашу систему с параметрами резервного копирования для критических точек доступа. Это может включать в себя:

● Системы резервного копирования батареи

● Переопределение механического ключа

● Вторичные пути связи

● Возможности автономного доступа

Регулярные графики технического обслуживания

Установить обычные процедуры технического обслуживания, включая:

● Графики замены аккумулятора

● Обновления и исправления программного обеспечения

● Физическая проверка механизмов блокировки

● Тестирование сетевого подключения

Обучение и поддержка пользователей

Предоставьте комплексную подготовку как для администраторов, так и для конечных пользователей. Крышка:

● Основные процедуры работы

● Устранение неполадок общих проблем

● Протоколы экстренного доступа

● Лучшие практики безопасности

Контролировать и оптимизировать

Непрерывно отслеживать производительность системы и отзывы пользователей. Используйте аналитику для идентификации:

● Точки доступа с высоким трафиком, которые требуют внимания

● Узоры поведения пользователя

● Узкие узлы производительности системы

● Уязвимости или проблемы безопасности

Общие проблемы с интеграцией и решения

Проблемы с подключением

Проблемы с подключением к сети являются одними из наиболее распространенных проблем интеграции. Решения включают:

● Установка дополнительных точек доступа Wi-Fi для лучшего покрытия

● Использование сетчатых сетевых систем для расширенного диапазона

● Реализация избыточных путей связи

● Регулярный мониторинг производительности сети

Управление энергетикой

Умные замки зависят от надежных источников питания. Решать проблемы с силами по:

● Создание графиков замены батареи

● Использование устройств потребления с низким энергопотреблением

● Установка резервных систем питания для критических дверей

● Мониторинг уровней батареи с помощью вашей системы управления

Принятие пользователя

Помогите пользователям адаптироваться к новой технологии:

● Предоставление четких, простых учебных материалов

● Предлагая множественные методы доступа в течение периодов перехода

● Установление четких процедур поддержки

● Регулярно сборы и обращение с отзывами пользователей

Будущая защита от вашей интеграции

Новые технологии

Будьте в курсе разработки технологий, которые могут улучшить вашу интегрированную систему:

● Искусственный интеллект для прогнозирующей безопасности

● Интеграция Интернета вещей (IoT)

● Расширенная биометрическая аутентификация

● платформы облачных управления

Планирование масштабируемости

Создайте вашу систему для учета будущего роста:

● Выберите платформы, которые поддерживают дополнительные устройства

● Планируйте емкость сети для расширения

● Рассмотрим модульные аппаратные решения

● Оценить варианты управления облачным и локальным управлением

Приняв следующие шаги

Интеграция умных замков с Системы управления доступом представляют собой значительный шаг вперед в управлении безопасности. Преимущества централизованного контроля, повышения безопасности и повышения эффективности делают эту интеграцию достойными инвестициями для большинства организаций.

Начните с оценки ваших текущих потребностей в безопасности и инфраструктуры. Проконсультируйтесь с специалистами по безопасности, чтобы разработать систему, которая соответствует вашим конкретным требованиям. Помните, что успешная интеграция требует тщательного планирования, правильного реализации и постоянного обслуживания.

Ландшафт безопасности продолжает развиваться, и интегрированные системы Smart Lock позиционируют вашу организацию для адаптации к будущим проблемам, сохраняя при этом наивысшие уровни безопасности и операционной эффективности.

системы управления доступом

Инновации по контролю доступа

Умный контроль доступа

English

العربية

Français

Русский

Español

Português

Deutsch

italiano

日本語

한국어

Nederlands

Tiếng Việt

ไทย

Polski

Türkçe

አማርኛ

ພາສາລາວ

ភាសាខ្មែរ

Bahasa Melayu

ဗမာစာ

தமிழ்

Filipino

Bahasa Indonesia

magyar

Română

Čeština

Монгол

қазақ

Српски

हिन्दी

فارسی

Kiswahili

Slovenčina

Slovenščina

Norsk

Svenska

українська

Ελληνικά

Suomi

Հայերեն

עברית

Latine

Dansk

اردو

Shqip

বাংলা

Hrvatski

Afrikaans

Gaeilge

Eesti keel

Māori

සිංහල

नेपाली

Oʻzbekcha

latviešu

অসমীয়া

Aymara

Azərbaycan dili

Bamanankan

Euskara

Беларуская мова

भोजपुरी

Bosanski

Български

Català

Cebuano

Corsu

ދިވެހި

डोग्रिड ने दी

Esperanto

Eʋegbe

Frysk

Galego

ქართული

guarani

ગુજરાતી

Kreyòl ayisyen

Hausa

ʻŌlelo Hawaiʻi

Hmoob

íslenska

Igbo

Ilocano

Basa Jawa

ಕನ್ನಡ

Kinyarwanda

गोंगेन हें नांव

Krio we dɛn kɔl Krio

Kurdî

Kurdî

Кыргызча

Lingala

Lietuvių

Oluganda

Lëtzebuergesch

Македонски

मैथिली

Malagasy

മലയാളം

Malti

मराठी

ꯃꯦꯇꯥꯏ (ꯃꯅꯤꯄꯨꯔꯤ) ꯴.

Mizo tawng

Chichewa

ଓଡ଼ିଆ

Afaan Oromoo

پښتو

ਪੰਜਾਬੀ

Runasimi

Gagana Samoa

संस्कृत

Gaelo Albannach

Sepeti

Sesotho

chiShona

سنڌي

Soomaali

Basa Sunda

Wikang Tagalog

Тоҷикӣ

Татарча

తెలుగు

ትግንያውያን

Xitsonga

Türkmençe

संस्कृत

ئۇيغۇرچە

Cymraeg

isiXhosa

ייִדיש

Yorùbá

isiZulu